Daniel Stenberg, creador y mantenedor del proyecto cURL, accedió al reporte que generó Mythos, el modelo de seguridad de Anthropic que la compañía ha sugerido es demasiado capaz para liberarse al público. El veredicto de Stenberg, después de revisar los hallazgos con su equipo, es severo: la campaña alrededor de Mythos fue "principalmente marketing", no un avance significativo en seguridad asistida por IA.

Stenberg explicó en un posteo de su blog el lunes que se le prometió acceso al modelo a través del programa Project Glasswing de Anthropic, articulado con la Linux Foundation para dar acceso a proyectos open source de alto perfil. En la práctica nunca recibió acceso directo. Alguien con acceso al modelo corrió Mythos contra el código de cURL y le envió el reporte resultante.

¿Qué encontró Mythos realmente?

El escaneo, hecho sobre un commit reciente del branch master de cURL, devolvió cinco hallazgos que el sistema marcó como "vulnerabilidades de seguridad confirmadas". Stenberg esperaba una lista larga. Lo que recibió, dice, "se sintió como nada".

Después de varias horas de revisión con el equipo de seguridad de cURL, la lista quedó así:

- 1 vulnerabilidad real confirmada, de severidad baja.

- 3 falsos positivos que apuntaban a limitaciones de cURL ya documentadas en el API.

- 1 clasificada simplemente como un bug ordinario, sin implicancia de seguridad.

El único CVE confirmado se publicará en sincronía con el próximo release cURL 8.21.0, planeado para fines de junio. "La falla no le va a quitar el aire a nadie", dijo Stenberg, usando el lenguaje sobrio característico de su blog.

Mythos sí encontró además varios bugs no relacionados con seguridad que el equipo está corrigiendo, y Stenberg reconoce que la descripción y explicación de esos hallazgos estuvieron bien hechas. La conclusión es matizada: Mythos puede hacer trabajo útil, pero no es el modelo revolucionario que Anthropic ha sugerido.

¿Cómo se compara con otras IA que ya probaron cURL?

Stenberg lleva casi tres décadas manteniendo cURL. El proyecto ha pasado por todo tipo de analizadores estáticos y fuzz testing desde mucho antes de la ola actual de IA. Y con la llegada de los modelos modernos, el equipo ha adoptado varios. Entre los que han tocado el código de cURL Stenberg menciona AISLE, Zeropath y OpenAI Codex Security.

El número que aporta es el más revelador del reporte: estas herramientas combinadas han disparado entre 200 y 300 correcciones de bugs en cURL en los últimos 8 a 10 meses. Probablemente una docena o más fueron CVEs publicados. Mythos no se acerca a ese volumen.

"Mi conclusión personal es que el gran hype alrededor de este modelo hasta ahora fue principalmente marketing", escribió Stenberg. "No veo evidencia de que este setup encuentre problemas de un grado más alto o más avanzado que las otras herramientas que ya existían antes de Mythos".

¿IA encuentra vulnerabilidades novedosas?

La crítica de fondo es más interesante que la métrica. Stenberg sostiene que las herramientas de IA, Mythos incluido, encuentran "los tipos de errores habituales y establecidos que ya conocemos. Solo encuentra instancias nuevas de esos errores". Hasta ahora, según él, ninguna IA ha reportado una vulnerabilidad de un tipo realmente nuevo.

En un correo a The Register, Stenberg admitió que en principio sí sería posible que una IA descubra vulnerabilidades novedosas, pero no está convencido de que puedan ir más allá de lo que un humano puede encontrar, porque están limitadas por nuestra propia comprensión de cómo funcionan los problemas de seguridad.

"El código fuente es texto y se siente como que ya conocemos la mayoría de las formas en que se pueden meter problemas de seguridad ahí", reflexionó.

El contexto: cURL ya cerró el bug bounty por AI slop

No es la primera vez que Stenberg habla públicamente sobre IA y seguridad. En enero de 2026 cerró el programa de bug bounty de cURL por la avalancha de reportes generados por IA de baja calidad, apodados AI slop. Meses antes había aclarado que no todos los reportes asistidos por IA son malos; existen aportes valiosos cuando un humano competente usa la herramienta con criterio.

Stenberg incluso reconoce el avance general del campo: "Los analizadores de código con IA son significativamente mejores para encontrar fallas de seguridad que cualquier analizador tradicional del pasado". Y agrega el calificador que define la crítica a Mythos: "Todos los modelos de IA modernos son buenos en esto ahora".

¿Por qué importa?

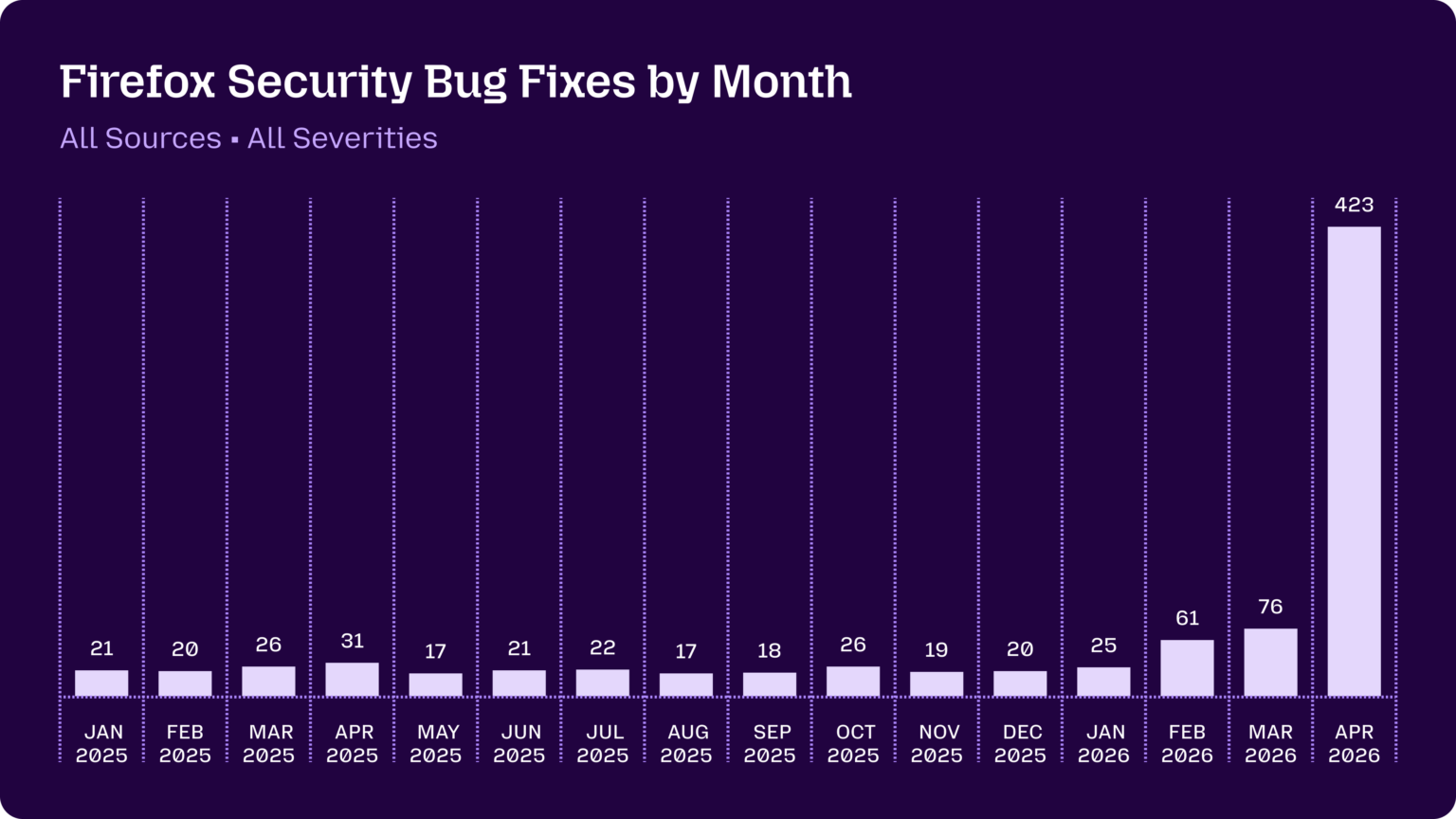

Importa porque marca un patrón. Anthropic ha repetido el argumento de "demasiado peligroso para liberar" antes, y la lectura de Stenberg lo ubica donde merece estar: como herramienta de posicionamiento de mercado, no como evaluación técnica honesta. El propio The Register reportó en abril que Mythos encontró 271 fallas en Firefox sin que ninguna fuera del tipo que un humano no pudiera detectar.

Para equipos chilenos y de LatAm que evalúan integrar IA en su pipeline de seguridad (SAST, DAST, code review), la conclusión operacional es directa: las herramientas modernas son valiosas como amplificador del trabajo humano, no como reemplazo. Y la marca que las ofrece importa menos que el flujo de trabajo en el que se inserta.

Stenberg cierra su evaluación con un comentario que vale la pena citar entero: "Espero efectivamente poder tocar Mythos para experimentar con sus capacidades, pero no tengo muchas esperanzas de que el acceso prometido se materialice".