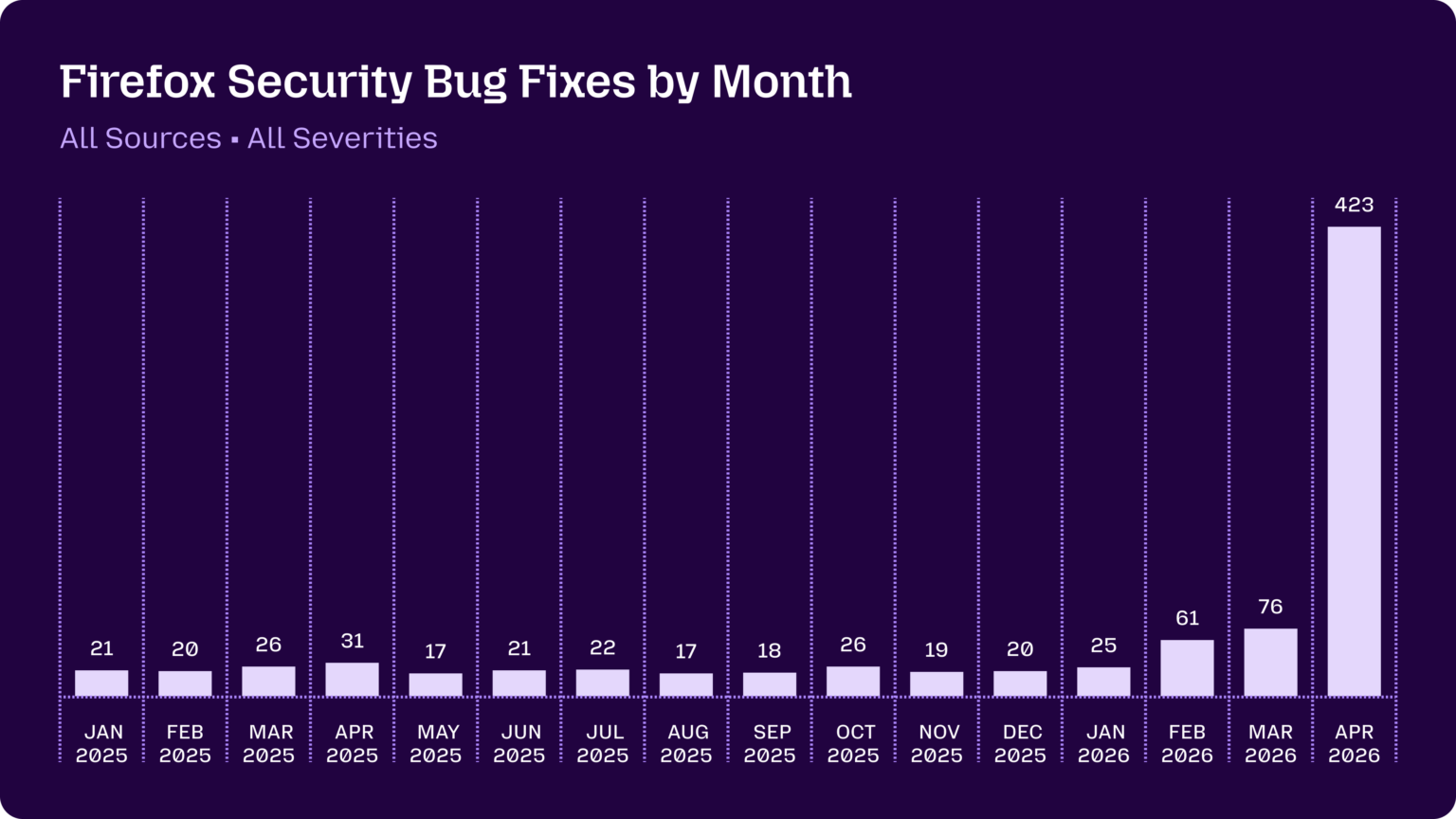

Mozilla publicó un balance detallado de cómo usó su acceso al preview de Claude Mythos, el nuevo modelo de Anthropic, para auditar el código de Firefox. El resultado contradice la mala fama que arrastraba la búsqueda automatizada de vulnerabilidades por parte de modelos de lenguaje: en abril de 2026 corrigieron 423 bugs de seguridad, frente a un promedio de 20-30 mensuales durante todo 2025.

El reportaje original aparece en Hacks.mozilla.org y fue compartido en lobste.rs. Lo destaca también el desarrollador Simon Willison, quien lleva años documentando el uso de IA en seguridad ofensiva y defensiva.

"De pronto, los bugs son muy buenos"

El equipo de seguridad de Mozilla resume el cambio con una frase que da título a una de las secciones del posteo.

"Hace apenas unos meses, los reportes de bugs de seguridad generados por IA hacia proyectos open source eran conocidos sobre todo por ser basura no solicitada. Lidiar con reportes que parecen plausibles pero están mal impone un costo asimétrico a quien mantiene un proyecto: es barato pedirle a un LLM que encuentre un problema en código, pero lento y costoso responder a ese reporte."

La situación cambió, según el equipo, por dos factores combinados. Primero, los modelos se volvieron mucho más capaces. Segundo, Mozilla mejoró drásticamente sus técnicas para harnessing los modelos: orquestarlos, escalarlos y apilarlos en pipelines que generan señal real y filtran el ruido automáticamente.

Bugs históricos que sobrevivieron dos décadas

El posteo de Mozilla incluye descripciones técnicas de varios hallazgos. Dos llaman la atención por su antigüedad:

- Un bug en la implementación de XSLT dentro de Firefox que llevaba 20 años en el motor sin ser detectado por auditorías humanas ni fuzzers tradicionales.

- Una vulnerabilidad de 15 años en el elemento HTML

<legend>, una etiqueta que rara vez recibe atención de los equipos de seguridad porque parece superficialmente inofensiva.

Mozilla también señala un dato tranquilizador: muchos de los intentos de explotación que el harness construido sobre Claude Mythos generó como prueba de concepto fueron bloqueados por las medidas de defensa en profundidad que Firefox ya tenía implementadas (sandboxing de procesos, mitigaciones de memoria, separación de privilegios). El modelo encontró superficies de ataque, pero las capas existentes contuvieron el daño potencial.

Qué cambia para el ecosistema open source

El salto de 20-30 a 423 parches en un mes no se replica fácilmente: requiere acceso al preview de Claude Mythos, infraestructura de cómputo para correr el harness y un equipo de seguridad capaz de evaluar manualmente cada hallazgo antes de aceptarlo. Pero Mozilla está documentando el flujo abiertamente, y otros proyectos grandes como Chromium, curl o el kernel Linux probablemente seguirán el mismo camino una vez que el modelo entre en disponibilidad general.

Para el lector que mantiene un proyecto open source más pequeño, la implicancia inmediata es que las herramientas de filtrado de reportes de bugs van a tener que evolucionar: distinguir un reporte generado por un harness serio de uno generado por prompt-and-paste va a ser, durante un tiempo, parte del trabajo cotidiano.