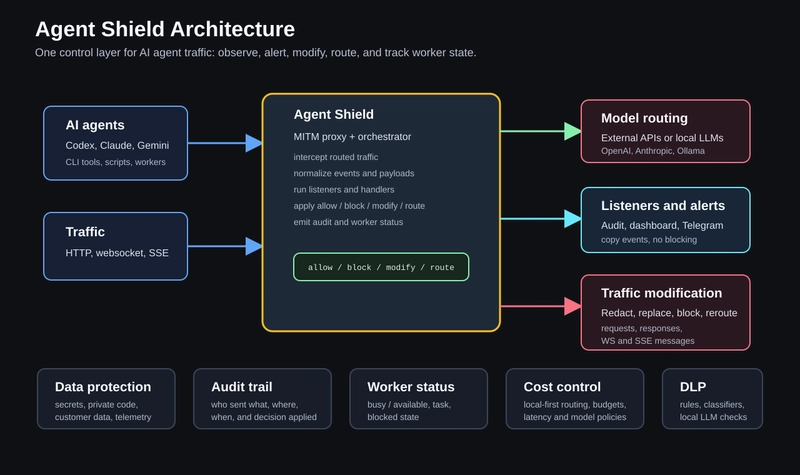

La premisa es directa. Los agentes de IA mandan mucha cosa por la red: prompts, fragmentos de código, logs, salida de herramientas, telemetría y, ocasionalmente, secretos. La mayor parte de ese tráfico queda oculta dentro de la CLI.

Agent Shield se ubica entre el agente y la red para que el desarrollador pueda ver y controlar lo que sale de su máquina.

Qué permite hacer

- Ver tráfico: inspecciona en tiempo real las peticiones HTTP, WebSocket y SSE de las herramientas de IA.

- Auditoría y observabilidad: registra qué se envió, hacia dónde, qué herramienta lo produjo, cuándo ocurrió y qué decisión se aplicó.

- Protección de datos y DLP: detiene secretos, código privado, datos de clientes, logs internos o información del entorno antes de que abandonen la máquina; permite pasar el tráfico por reglas propias, un clasificador local, un servicio de DLP o un LLM local.

- Modificar paquetes: redacta, reemplaza, bloquea o redirige peticiones y respuestas.

- Ruteo de modelos: envía tareas simples a un modelo local vía Ollama o llama.cpp y deriva las más complejas a APIs externas.

- Control de costos: añade contadores, presupuestos, reglas de latencia y políticas por proyecto fuera del cliente de IA.

- Orquestación de agentes: observa y coordina múltiples agentes CLI desde una sola capa de tráfico, sin escribir una integración a medida por cada cliente.

- Estado de los workers: muestra qué agente está ocupado, cuál libre, en qué tarea está y dónde podría estar bloqueado.

- Alertas: integra listeners para Telegram, dashboards, logs o analítica.

- Independencia del cliente: mantiene el control fuera de la interfaz del proveedor, su modelo de precios, sus opciones de telemetría y los cambios de protocolo.

Cómo funciona

La arquitectura ofrece dos puntos de extensión.

- Listeners: reciben una copia del evento, no bloquean el tráfico. Sirven para logs, alertas, dashboards y analítica.

- Decision handlers: corren antes de que el tráfico continúe. Pueden permitir, bloquear, modificar, reemplazar o redirigir.

El sistema se apoya en piezas concretas: un proxy MITM para tráfico ruteado explícitamente, manejo de HTTP, WebSocket y SSE, eventos normalizados, listeners y handlers REST, flujo de eventos por NATS, un dashboard para el tráfico capturado y señales de estado de cada worker.

Por qué se construyó

Los agentes de IA se están integrando al flujo del desarrollador, pero su tráfico de red sigue siendo tratado como una caja negra, plantea el autor del proyecto. El control en el terminal es útil, pero no responde la pregunta importante: qué envió realmente el agente hacia afuera.

Agent Shield apunta justamente a darle a ese tráfico un punto de control claro.

El repositorio está disponible en GitHub bajo el nombre agent-shield.